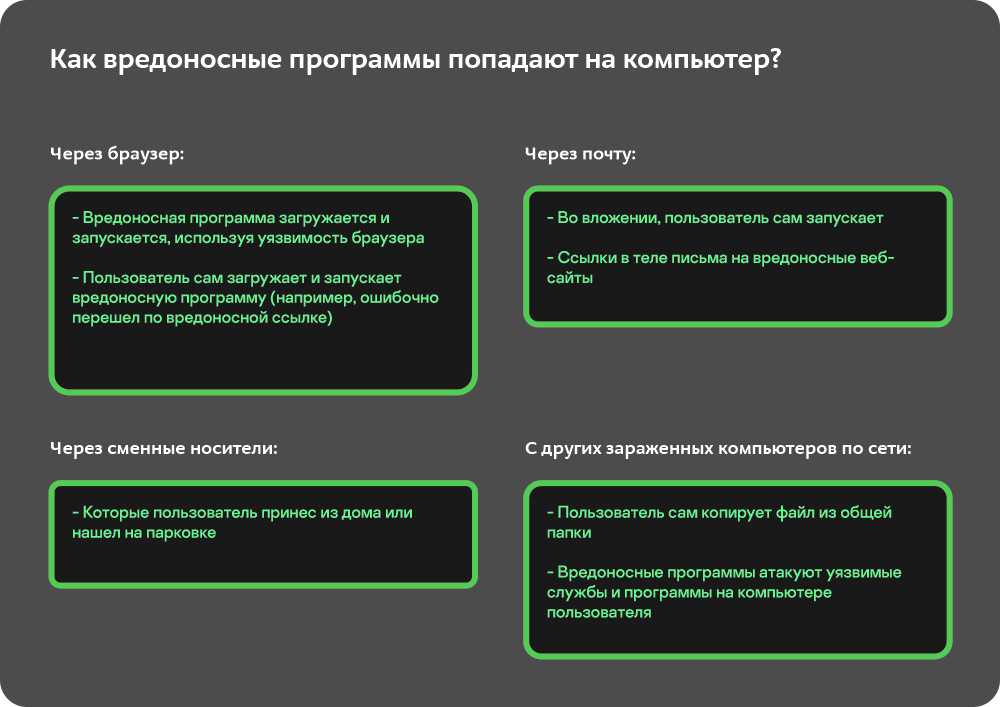

Вредоносные программы попадают на компьютер через все, что связывает его с внешним миром. Например, через сетевые соединения, а также через внешние носители информации. В этой статье мы расскажем, как вредоносные программы проникают на компьютер и как от этого защититься.

Через электронную почту

Пользователь получает по электронной почте письмо, которое, например, выглядит как обычное письмо из банка, службы доставки или от знакомого. В письме просят перейти по ссылке или открыть вложение. Далее оказывается, что по ссылке находится вредоносный или фишинговый веб-сайт, а во вложении — вирус.

Что нужно сделать для защиты:

• Обязательно проверяйте файлы, вложенные в электронные письма, посредством антивирусной программы для защиты компьютера;

• Фильтруйте почту средствами защиты от спама;

• Не позволяйте пользователям сохранять на диск подозрительные или непроверенные файлы из электронных писем;

• От ссылок в письмах защищайтесь как от атак через веб-браузер.

Через браузер

Используя уязвимость, опасная веб-страница может заставить браузер загрузить и запустить на компьютере абсолютно любую программу. Пользователь заходит на неизвестный веб-сайт — веб-сайт запускает на компьютере пользователя вредоносную программу. Имейте в виду, что вредоносный код может находиться не на основных страницах сайта, а, например, в рекламных блоках, которые поступают на этот сайт с других ресурсов.

Что нужно сделать для защиты:

• Не давайте пользователям заходить на неизвестные и подозрительные сайты;

• Не давайте пользователям запускать какие угодно браузеры;

• Устанавливайте обновления для веб-браузеров;

• Не давайте веб-браузерам запускать дочерние процессы.

Из общих папок

Предположим, что пользователь скопировал из общей папки, расположенной на другом компьютере, программу и запустил ее. Программа оказалась вредоносной. Или пользователь не скопировал, а просто открыл документ из общей папки на другом компьютере. В документе был вредоносный код.

Что нужно сделать для защиты:

• Обязательно установите средства защиты на все компьютеры;

• Средствами защиты проверяйте файлы, которые пользователи загружают, копируют, открывают или запускают

«Проверенная» флешка

Пользователь подключил к компьютеру флешку, чтобы скопировать на нее или с нее документы. На флешке есть вредоносная программа, которая использовала уязвимость в операционной системе, чтобы автоматически запуститься на компьютере. Либо пользователь подключил флешку, чтобы посмотреть, что на ней. Обнаружил документ или исполняемый файл с интригующим названием и решил открыть его. Файл оказался зараженным.

Что нужно сделать для защиты:

• Устанавливайте обновления безопасности для операционной системы

• Не разрешайте пользователям подключать к компьютеру неизвестные (или все) флешки;

• Проверяйте файлы на флешках средством защиты от угроз;

Атаки по сети

Допустим, в операционной системе на компьютере пользователя есть какая-то уязвимость. Если послать на определенный порт специальную последовательность пакетов, то можно заставить уязвимую службу выполнить код, который содержится в этих пакетах. Зараженный компьютер в сети атакует уязвимую службу на всех компьютерах сети и заражает их.

Что нужно сделать для защиты:

• Устанавливайте обновления безопасности для операционной системы;

• Запрещайте соединения с портами, которые не нужны для работы пользователя;

• Проверяйте пакеты, которые принимает компьютер, на предмет сетевых атак средством защиты от угроз.

Итак, подведем итог и перечислим все способы рекомендуемой защиты. Их можно разделить на 2 группы:

1) Устранение потенциальных целей атак:

• Устанавливайте обновления для веб-браузеров, операционных систем и других программ

• Не давайте пользователям запускать какие угодно браузеры и заходить на неизвестные веб-страницы

• Не давайте пользователям сохранять на диск исполняемые файлы из электронных писем

• Запрещайте соединения с портами, которые не нужны для работы пользователя

• Не разрешайте пользователям подключать к компьютеру неизвестные (или все) флешки

2) Использование средств защиты для обнаружения атак:

• Обязательно установите средства защиты на все компьютеры

• Проверяйте файлы, которые пользователи загружают, копируют, открывают или запускают

• Проверяйте файлы на флешках средством защиты от угроз

• Проверяйте файлы, вложенные в электронные письма, средством защиты от угроз

• Проверяйте файлы, которые пользователь загружает из Интернета, средством защиты от угроз

• Проверяйте пакеты, которые принимает компьютер, на предмет сетевых атак средством защиты от угроз

Главное: обязательно защитите ваши компьютеры проверенными и надежными средствами защиты!

На нашем сайте вы можете выбрать средства защиты как для домашнего пользования, так и для корпоративного.

Мы рекомендуем для домашнего использования приобрести Kaspersky Plus + Who Calls, а для организации отлично подойдет Kaspersky Endpoint Security для бизнеса – Стандартный

Звоните бесплатному номеру 8-800-250-16-03 или напишите запрос на info@store-kaspersky.ru

Наши менеджеры грамотно подберут необходимый продукт для защиты и оперативно подготовят необходимые документы!