Содержание:

- Современная система защиты - принцип эшелонированной защиты

- С какими угрозами столкнулись компании в 2014

- Статистика киберугроз

- Жертвы атак

- Чего опасаются компании и как все обстоит на самом деле

- Защита в облаке

Современная система защиты - принцип эшелонированной защиты

Если рассмотреть систему информационной безопасности любой крупной компании, то это не только антивирус, но и несколько других программ для защиты по всем направлениям. Время простых решений для ИТ-безопасности давно осталось позади.

Конечно, основой общей системы информационной безопасности для любой организации является защита стандартной рабочей станции от вирусов. И здесь необходимость использования антивируса остается неизменной.

Но требования к корпоративной защите в целом изменились. Компаниям необходимы полноценные комплексные решения, способные не только обеспечивать защиту от самых сложных современных угроз, но и играть на опережение.

"Все больше крупных компаний выстраивают систему безопасности по принципу эшелонированной защиты."

Причем раньше эшелоны выстраивались на различных элементах ИТ-инфраструктуры, а сейчас многоуровневая защита должна быть даже на отдельных элементах ИТ-среды, в первую очередь на рабочих станциях и серверах

С какими угрозами столкнулись компании в 2014

С точки зрения угроз, огромной проблемой информационной безопасности в последнее время стали целевые атаки на корпорации и правительственные структуры. Многие методики, которые хакеры раньше применяли в атаках на домашних пользователей, теперь стали использоваться и применительно к бизнесу.

С точки зрения угроз, огромной проблемой информационной безопасности в последнее время стали целевые атаки на корпорации и правительственные структуры. Многие методики, которые хакеры раньше применяли в атаках на домашних пользователей, теперь стали использоваться и применительно к бизнесу.

Это и модифицированные банковские троянцы, которые нацелены на сотрудников финансовых отделов и бухгалтерий, и различные программы-шифровальщики, которые стали работать в рамках корпоративных информационных сетей, и использование методов социальной инженерии.

Кроме того, популярность получили сетевые черви, для удаления которых требуется остановка работы всей корпоративной сети. Если с подобной проблемой сталкиваются компании, имеющие большое количество филиальных офисов, расположенных в различных часовых поясах, то любая остановка работы сети неизбежно ведет к финансовым потерям.

Согласно результатам исследования, проведенного «Лабораторией Касперского» в 2014 году среди ИБ-специалистов, чаще всего российские компании сталкиваются с

- вредоносным ПО,

- нежелательной корреспонденцией (спамом),

- попытками несанкционированного проникновения в систему фишингом.

- уязвимостями в установленном ПО,

- рисками, связанными с поведением сотрудников компании.

Проблема усугубляется еще и тем, что киберугрозы далеко не статичны: они множатся с каждым днем, становятся разнообразнее и сложнее. Чтобы яснее понимать текущую ситуацию в области информационной безопасности и те последствия, к которым может привести даже единичный компьютерный инцидент, представим все в цифрах и фактах, полученных на основе данных «Лаборатории Касперского» по анализу событий 2014 года.

Статистика киберугроз

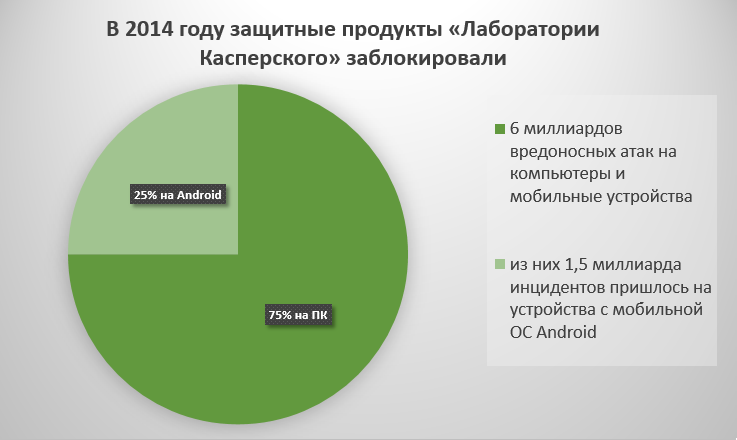

Кстати, именно мобильные устройства сегодня продолжают оставаться отдельной «головной болью» для специалистов по ИБ. Использование личных смартфонов и планшетов в рабочих целях допустимо уже в большинстве организаций, однако надлежащее управление этими устройствами и включение их в общую систему информационной безопасности компании практикуется далеко не везде.

"Cогласно данным «Лаборатории Касперского», на платформу Android сегодня нацелено 99% вредоносного ПО, специализирующегося на мобильных устройствах."

Чтобы понять, откуда берется такое количество угроз, и представить, с какой скоростью они увеличиваются в числе, достаточно сказать, что ежедневно специалисты «Лаборатории Касперского» обрабатывают 325 тысяч образцов нового вредоносного ПО.

На компьютеры пользователей зловреды чаще всего попадают двумя способами:

- через уязвимости в легальном ПО

- при помощи методов социальной инженерии.

Разумеется, очень часто встречается сочетание этих двух приемов между собой, но злоумышленники не пренебрегают и другими уловками.

Отдельной угрозой для бизнеса являются таргетированные атаки, которые становятся все более частым явлением.

"Использование нелегального ПО, конечно же, еще больше увеличивает риски стать успешной целью для кибератаки, в первую очередь из-за наличия в нем большего количества уязвимостей."

Уязвимости рано или поздно появляются в любом программном обеспечении. Это могут быть ошибки при разработке программы, устаревание версий или отдельных элементов кода. Как бы то ни было, основной проблемой является не наличие уязвимости, а ее своевременное обнаружение и закрытие.

Уязвимости рано или поздно появляются в любом программном обеспечении. Это могут быть ошибки при разработке программы, устаревание версий или отдельных элементов кода. Как бы то ни было, основной проблемой является не наличие уязвимости, а ее своевременное обнаружение и закрытие.

К слову, в последнее время, и 2014 год является ярким тому свидетельством, производители ПО начинают все активнее закрывать имеющиеся в их программах уязвимости. Однако брешей в приложениях все равно хватает, и киберпреступники активно их используют для проникновения в корпоративные сети.

В 2014 году 45% всех инцидентов, связанных с уязвимостями, были спровоцированы «дырами» в популярном ПО Oracle Java.

Кроме того, в прошедшем году случился своего рода переломный момент – была обнаружена уязвимость в распространенном протоколе шифрования OpenSSL, получившая название Heartbleed. Эта ошибка позволяла злоумышленнику читать содержимое памяти и перехватывать личные данные в системах, использующих уязвимые версии протокола.

OpenSSL широко используется для защиты данных, передаваемых через Интернет (в том числе информации, которой пользователь обменивается с веб-страницами, электронных писем, сообщений в интернет-мессенджерах), и данных, передаваемых по каналам VPN (Virtual Private Networks), поэтому потенциальный ущерб от этой уязвимости был огромным.Не исключено, что эту уязвимость злоумышленники могли использовать как старт для новых кампаний кибершпионажа.

Жертвы атак

Вообще в 2014 году число организаций, ставших жертвами целенаправленных кибератак и кампаний кибершпионажа, увеличилось почти в 2,5 раза. За прошедший год почти 4,5 тысячи организаций по меньшей мере в 55 странах, в том числе и в России, стали целью киберпреступников.

Кража данных произошла как минимум в 20 различных секторах экономики:

- государственные,

- телекоммуникационные,

- энергетические,

- исследовательские,

- индустриальные,

- здравоохранительные,

- строительные и другие компании.

Киберпреступники получили доступ к такой информации:

- пароли,

- файлы,

- геолокационная информация,

- аудиоданные,

- снимки экранов

- снимки веб-камеры.

Скорее всего, в некоторых случаях эти атаки имели поддержку государственных структур, другие же с большей вероятностью осуществлялись профессиональными группировками кибернаемников.

В последние годы Глобальный центр исследований и анализа угроз «Лаборатории Касперского» отслеживал деятельность более 60 преступных групп, ответственных за кибератаки, проводимые по всему миру. Их участники говорят на разных языках: русском, китайском, немецком, испанском, арабском, персидском и других.

Последствия таргетированных операций и кампаний кибершпионажа всегда крайне серьезны. Они неминуемо заканчиваются взломом и заражением корпоративной сети, нарушением бизнес-процессов, утечкой конфиденциальной информации, в частности интеллектуальной собственности. В 2014 году 98% российских компаний столкнулись с теми или иными киберинцидентами, источники которых находились, как правило, вне самих предприятий.Кроме того, еще в 87% организаций были зафиксированы инциденты, обусловленные внутренними угрозами.

"Общая сумма ущерба для крупных компаний в среднем составила 20 миллионов рублей за каждый успешный пример кибератаки."

Чего опасаются компании и как все обстоит на самом деле

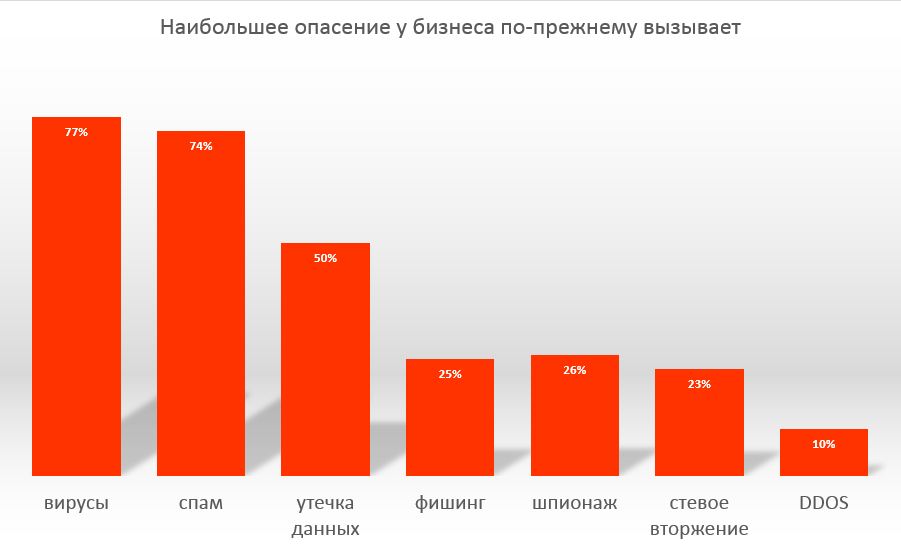

«Лаборатория Касперского» ежегодно проводит исследования с целью выяснить отношение ИТ-специалистов к вопросам информационной безопасности. Исследование 2014 года показало, что абсолютное большинство российских компаний, а точнее 91%, недооценивают количество существующего на сегодняшний день вредоносного ПО. Более того, они даже не предполагают, что число зловредов еще и постоянно увеличивается.

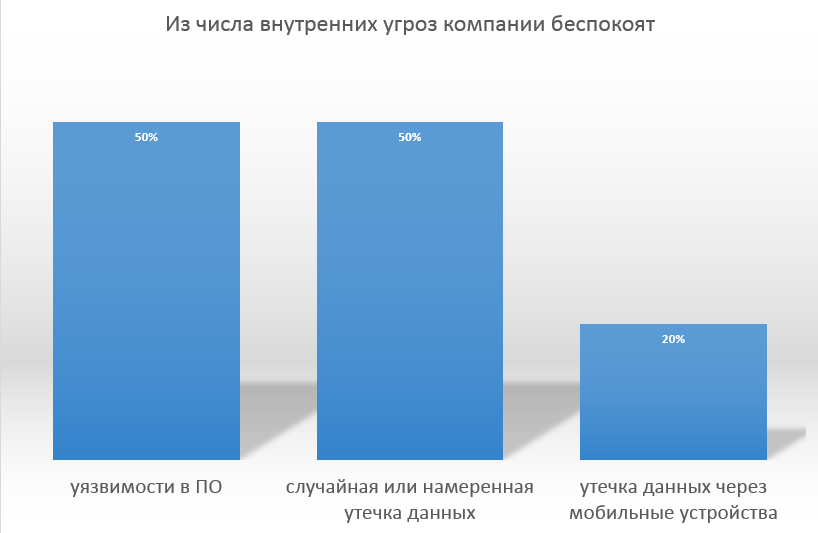

Любопытно, что 13% ИТ-специалистов заявили, что не переживают из-за внутренних угроз.

Возможно, это объясняется тем, что в ряде компаний не принято разделять киберугрозы на внешние и внутренние. Кроме того, среди российских руководителей служб ИТ и ИБ есть такие, которые все же предпочитают решать все проблемы с внутренними угрозами мерами запретов.

Однако если человеку что-то запрещено, это вовсе не означает, что он этого не делает. Поэтому любые политики безопасности, в том числе запрещение, требуют соответствующих инструментов контроля, которые позволят гарантировать соблюдение всех требований.

Что касается типов информации, которая интересует злоумышленников прежде всего, то, как показало исследование, представления компаний и реальное положение дел довольно сильно различаются.

Так, сами компании больше всего боятся потерять

- информацию о клиентах,

- финансовые и операционные данные,

- интеллектуальную собственность.

- информацию по анализу деятельности конкурентов,

- платежную информацию,

- персональные данные сотрудников

- данные о корпоративных счетах в банках.

"На деле же выходит, что киберпреступники чаще всего крадут внутреннюю операционную информацию компаний (в 58% случаев), однако защищать эти данные в первую очередь считают необходимым лишь 15% компаний."

Практические советы для улучшения защиты

Для безопасности не менее важно продумать не только технологии и системы, но и учесть человеческий фактор: понимание целей специалистами, которые систему выстраивают, и понимание ответственности сотрудниками, которые пользуются устройствами.

В последнее время злоумышленники все чаще опираются не только на технические средства, но и на слабости людей: используют методы социальной инженерии, которые помогают выудить практически любую информацию.

В последнее время злоумышленники все чаще опираются не только на технические средства, но и на слабости людей: используют методы социальной инженерии, которые помогают выудить практически любую информацию.

Сотрудники, унося данные на своем устройстве, должны понимать, что несут ровно ту же ответственность, как если бы они уносили бумажные копии документов с собой.

Персонал компании также должен хорошо знать, что любое современное технически сложное устройство содержит дефекты, которыми может воспользоваться злоумышленник. Но чтобы этими дефектами воспользоваться, злоумышленник должен получить доступ к устройству. Поэтому при скачивании почты, приложений, музыки и картинок, необходимо проверять репутацию источника.

Важно с осторожностью относиться к провокационным СМС и электронным письмам и проверять надежность источника, прежде чем открыть письмо и перейти по ссылке.

Для того, чтобы компания все-таки имела защиту от подобных случайных или намеренных действий сотрудников, ей стоит использовать модули для защиты данных от утечек.

"Компаниям необходимо регулярно вспоминать про работу с персоналом: начиная с повышения квалификации ИТ-сотрудников и заканчивая разъяснениями основных правил безопасной работы в Интернете, не важно, с каких устройств туда они выходят."

Так, «Лаборатория Касперского» в этом году выпустила новый модуль, в котором реализованы функции защиты от утечки данных - Kaspersky Data Leak Prevention (DLP).

Защита в облаке

Многие крупные компании так или иначе использую облако, в России чаще всего в варианте частного облака. Тут важно помнить, что, как и любая другая информационная система, созданная человеком, облачные сервисы содержат в себе потенциальные уязвимости, которые могут быть использованы вирусописателями.

Многие крупные компании так или иначе использую облако, в России чаще всего в варианте частного облака. Тут важно помнить, что, как и любая другая информационная система, созданная человеком, облачные сервисы содержат в себе потенциальные уязвимости, которые могут быть использованы вирусописателями.

Поэтому при организации доступа даже к своему облаку необходимо помнить о безопасности канала связи и о конечных устройствах, которые используются на стороне сотрудников. Не менее важны внутренние политики, регламентирующие, кто из сотрудников имеет доступ к данным в облаке, или информацию какого уровня секретности можно хранить в облаке и т.д. В компании должны быть сформированы прозрачные правила:

- какие службы и сервисы будут работать из облака,

- какие – на локальных ресурсах,

- какую именно информацию стоит размещать в облаках,

- какую необходимо хранить «у себя».

На основе статьи: Время «тяжелых» решений: безопасность в Enterprise сегменте. Автор: Кирилл Керценбаум, менеджер по развитию бизнеса «Лаборатории Касперского»